跨地办公网络搭建指南 设备选型、异地组网与业务接入全解析

随着远程协作与分布式团队的普及,构建一个稳定、高效、安全的跨地办公网络已成为现代企业的核心需求。本文将系统性地介绍从设备选型、异地组网到网络接入业务的全流程,并解析常见问题,为企业搭建可靠的分布式办公环境提供实用指南。

一、 核心设备选型指南

跨地办公网络的核心在于连接与安全,设备选型需兼顾性能、可靠性与成本。

- 网络接入设备(路由器/防火墙):

- 总部分支:建议选择企业级路由器或下一代防火墙(NGFW),需支持VPN(如IPSec、SSL VPN)、多WAN口负载均衡、流量管控及高级威胁防护功能。

- 小型分支机构/居家办公室(SOHO):可选择支持VPN客户端功能的中小型企业路由器或专用VPN网关设备。

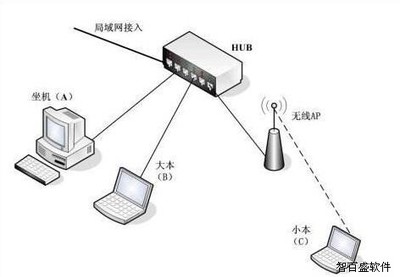

- 交换设备:根据办公室规模选择可管理或非管理交换机,确保有足够的端口和带宽(如千兆或以上)连接内部终端。

- 无线接入点(AP):选择支持集中管理(可通过总部控制器或云平台管理)的商用AP,确保各办公点Wi-Fi名称、策略统一,实现无缝漫游。

- 关键考虑因素:设备VPN性能(并发隧道数、加密吞吐量)、厂商技术支持和售后服务、未来扩展性以及与现有IT系统的兼容性。

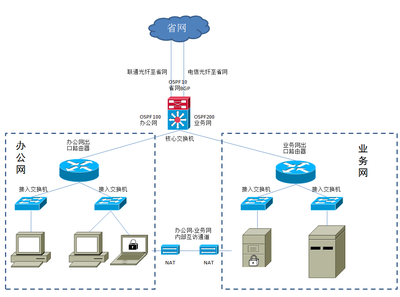

二、 异地组网主流方案与实施

异地组网的目标是让分布在不同地理位置的网络像一个本地局域网(LAN)一样安全、高效地互通。

- 传统VPN组网:

- IPSec VPN:在公网上建立加密隧道,安全性高,适合站点间固定连接。配置相对复杂,对网络环境(如NAT穿越)有一定要求。

- SSL VPN:基于浏览器或客户端,更灵活,适合移动用户或临时接入,但站点间大规模数据传输效率可能不如IPSec。

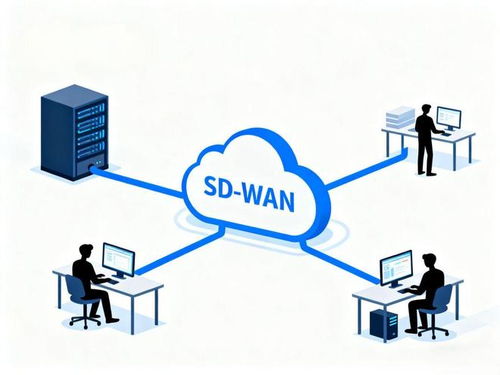

- 软件定义广域网(SD-WAN):

- 当前主流选择。它通过智能路径选择(融合MPLS、宽带、4G/5G等多种链路)、应用级优化和集中管控,大幅提升网络性能、可靠性和管理效率。部署灵活,能显著优化云应用访问体验。

- 专线组网:

- 如MPLS专线,提供高可靠、低延迟、带服务质量(QoS)保证的连接,但成本高昂,部署周期长。适合对网络性能有极端要求的核心业务互联。

实施步骤:

1. 网络规划与设计:明确各站点带宽需求、主要访问的应用(如内部服务器、云服务)。

2. 设备部署与配置:在各站点部署选定的设备,并统一配置VPN或SD-WAN策略。

3. 安全策略配置:部署防火墙规则、访问控制列表(ACL),确保最小权限访问。

4. 测试与优化:进行连通性、带宽、应用访问测试,并根据结果进行策略调优。

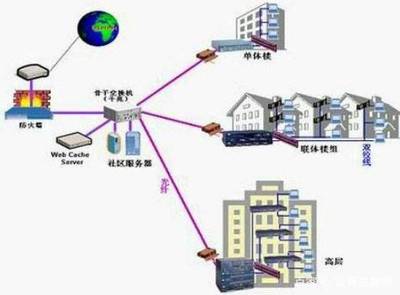

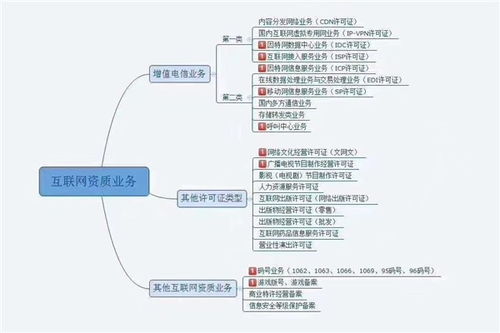

三、 网络接入业务及相关服务整合

跨地办公网络不仅是连通,更是业务承载平台。

- 内部业务系统接入:确保ERP、OA、文件服务器等内部应用能通过加密隧道被各分支安全访问。可能需要设置内网域名解析(DNS)和虚拟局域网(VLAN)规划。

- 云服务与SaaS优化:

- 通过SD-WAN或云接入点(Cloud On-ramp)技术,将分支流量智能导向最近的云服务入口(如AWS、Azure、阿里云),提升访问Office 365、Salesforce等SaaS应用的体验。

- 语音与视频会议(UC)质量保障:

- 为VoIP和视频会议流量设置高优先级的QoS策略,确保通话清晰流畅。选择支持会话边界控制器(SBC)集成的方案或直接采用云会议服务。

- 网络安全服务集成:

- 将网络与云端安全服务(如安全Web网关、零信任网络访问ZTNA)结合,实现无论用户身处何地,访问任何应用都需经过严格验证和威胁检测。

四、 常见问题与排错思路

- 连接不稳定或速度慢:

- 检查:本地互联网链路质量(带宽、延迟、丢包)、VPN设备性能是否瓶颈、加密算法是否过于消耗资源、是否存在跨运营商访问问题。SD-WAN可有效缓解此类问题。

- 无法建立VPN连接:

- 检查:设备公网IP地址/域名是否正确、防火墙/UDP 500&4500等必要端口是否开放、预共享密钥或证书是否匹配、设备时间是否同步。

- 可以连通但访问不了内部资源:

- 检查:VPN隧道内路由推送是否正确、客户端/分支局域网IP段是否与总部冲突、总部防火墙是否对VPN用户段放行了相应服务。

- 管理复杂,运维困难:

- 建议:采用支持集中云管理的网络设备或SD-WAN方案,实现策略统一下发、状态可视化和故障告警,大幅降低运维复杂度。

- 安全隐患:

- 建议:强制使用强认证、定期更新VPN凭证、在总部网络边界部署入侵检测/防御系统(IDS/IPS)、对远程用户实施终端安全检查。

###

构建跨地办公网络是一项系统性工程,成功的关键在于前期清晰的规划、合适的方案选择以及持续的安全运维。企业应结合自身业务规模、发展速度和IT预算,在传统VPN的稳健与SD-WAN的敏捷之间做出平衡决策。随着零信任架构的普及,未来的跨地办公网络将更加以身份为中心,动态、智能地保障每一个访问请求的安全与高效,为企业的数字化转型奠定坚实的网络基石。

如若转载,请注明出处:http://www.4009993666.com/product/62.html

更新时间:2026-02-24 22:06:22